SaaSの利用が多くなり、Azure ADを利用してSaaSアプリケーションの管理をご検討されている方もいらっしゃるかもしれません。

Azure ADについては、以前のBlog(Active Directory?Azure Active Directory?混乱ポイントを整理!)でご紹介させていただいた通り、Windows ServerのActive Directoryは役割や機能が全く異なります。

今回は「Azure上に仮想マシンを構築してドメインに参加したい場合はどのようにしたらいいの?」「手軽にドメインサービスを構築したいけど何か方法はない?」といった方々に向けて、Active Directoryのドメインの機能をPaaSで提供する、Azure Active Directory Domain Services(以下 Azure ADDS)をご紹介します。

目次

1.Azure上の仮想マシンをドメインに参加したい

Azure上で作成した仮想マシンをドメインに参加したい場合、主に以下のパターンがあります。

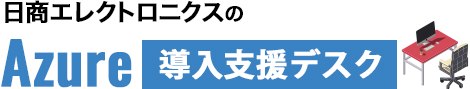

① オンプレのActive DirectoryにVPNやExpress Route経由で接続する

Azureとオンプレミス間をサイト間のVPNやExpressRouteで接続し、Azure上のVMをオンプレミスのドメインに参加させます。

② Active DirectoryをIaaSの仮想マシン上に構築する

AzureのIaaS上にWindows Serverを構築し、ADDSの役割を追加し、Azure上のVMをドメインに参加させる。

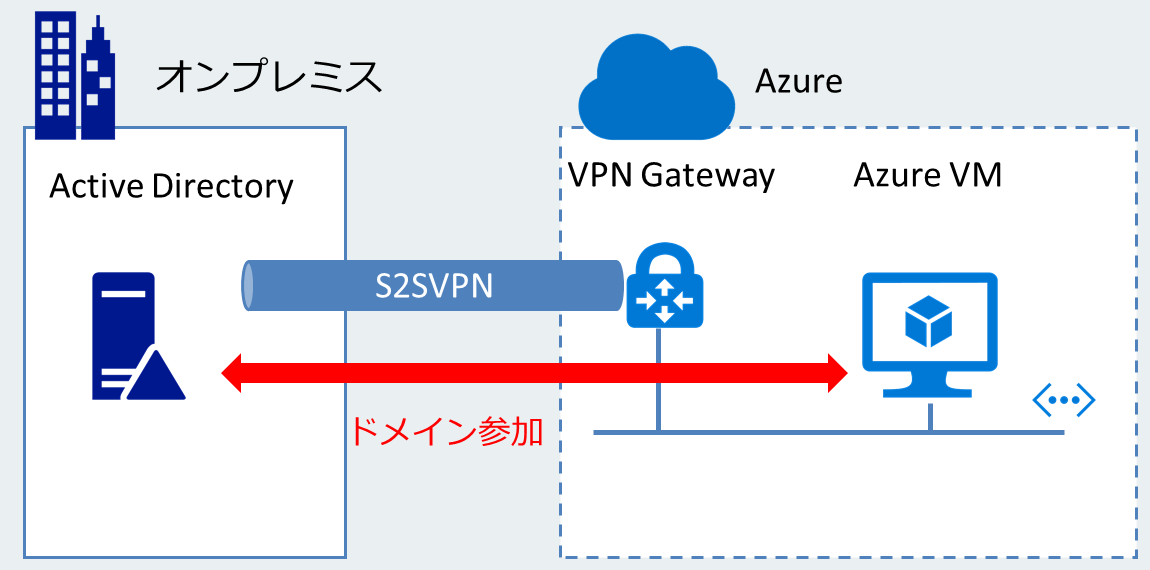

③ Azure ADDSを利用する

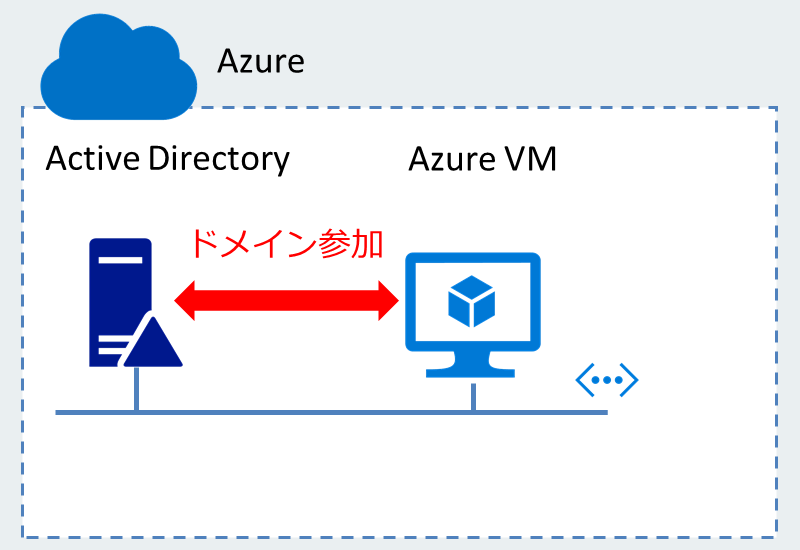

PaaSで提供されているAzure ADDSで作成したドメインに、Azure上のVMを参加させる。

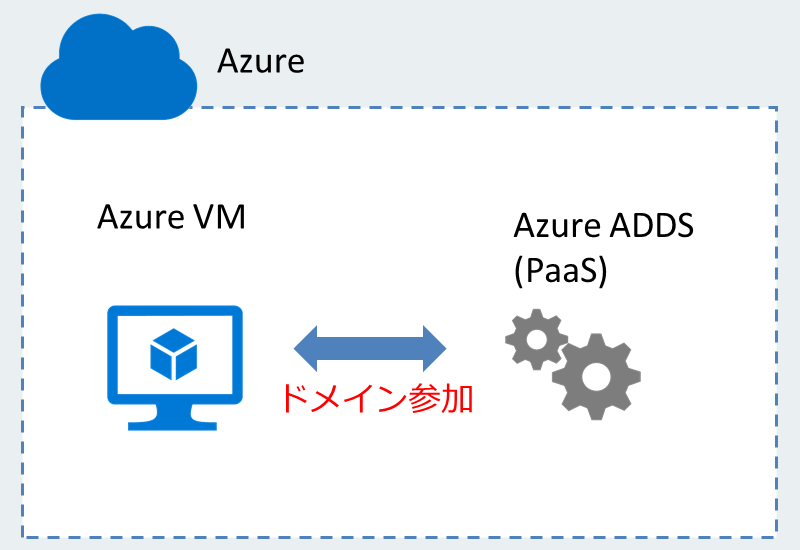

①~③のパターンに対して、AD DSの機能を利用した場合の管理負荷について簡単に説明すると以下のようになります。

(凡例)青:管理対象 白:管理対象外

①オンプレミス環境のActive Directoryを利用するため、ハードウェアやOS等のメンテナンス等は従来通り行う必要があります。

②ハードウェアやミドルウェアのメンテナンスは不要になりますが、仮想マシンやOSのメンテナンスは引き続き必要になります。

③ADDSのサービスのみ利用するため、ハードウェアだけでなく、OSの管理も不要となります。

このように、メンテナンスの負荷を下がるというAzure ADDSのメリットがお分かりいただけたかと思います。

次の章では、Azure ADDSの仕組みについて解説します。

2.Azure ADDSの仕組み、制約事項

Azure ADDSは、主に以下の機能を利用することができます。

・仮想マシンのドメイン参加

・ドメインユーザーの認証

・GPO

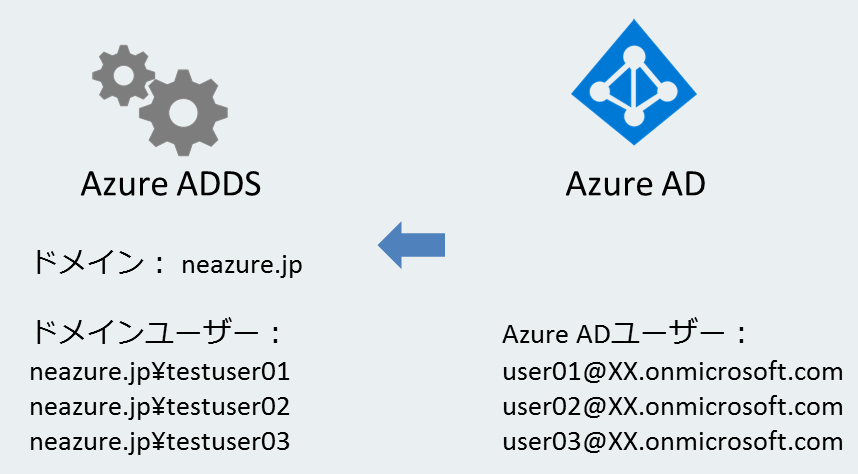

また、Azure ADDSは、Azure ADのユーザーを利用し、Azure ADDSのドメインユーザーとして利用します。

Azure ADで作成したユーザーはAzure ADDSに同期され、Azure ADDS上のドメインのユーザーとして利用することができ、ドメインに参加した仮想マシンにドメインユーザーで接続できます。

しかし、Azure ADDSにはいくつか制約事項があるため注意が必要です。

|

-

Domain Admins / Enterprise Adminsがない

Azure ADDSには管理権限としてAAD DC Administratorsが用意されおり、同等の管理権限は有することができますが、利用しているアプリケーションの制約などでDomainAdminsやEnterpriseAdminsの権限が必須な場合、Azure ADDSは利用できません。

-

Default Domain Policyを変更できない

ドメイン全体にかかわるようなタスクは基本的にAzure ADDSでは利用できません。そのため、アカウントポリシーの変更等はAzure ADDSからは行うことができません。

-

フォレストに対する管理、変更ができない

Azure ADDSは信頼関係を結ぶことやスキーマ拡張、ActiveDirectoryの機能レベルの変更はできません。

これらが要件の場合、Azure ADDSは利用できないため、AzureのIaaS上にWindows Serverを構築し、ADDSの役割を追加する構成をとる必要があります。

3.Azure ADDSはオンプレからの移行につかえる?

管理をなるべく減らすべく、オンプレのActiveDirecroryをクラウドに移行したい!なるべく管理負荷を減らしたいからPaaSのAzure ADDSはどうだろう?と考えられる方もいらっしゃいます。

実際にオンプレミスのActiveDirecroryからAzure ADDSに移行することはできるのか、解説していきます。

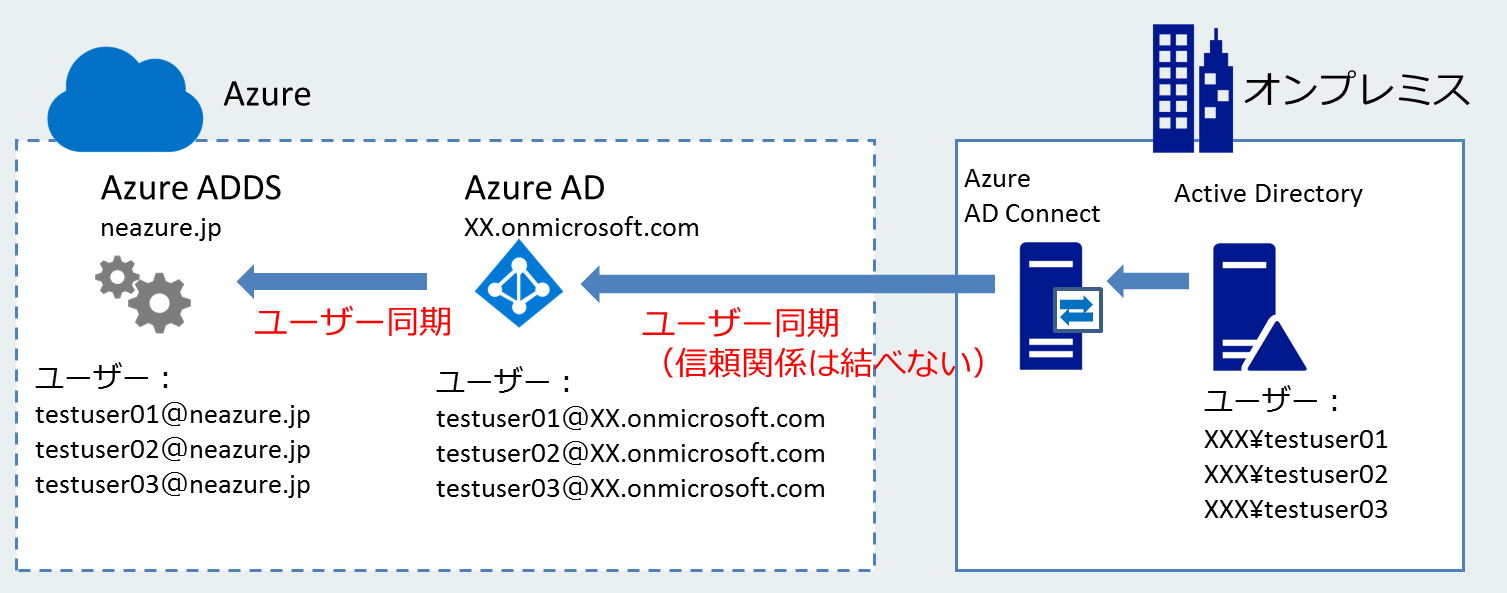

オンプレミスのActiveDirectoryのユーザー情報をAzure ADDSに連携するには、まず、以前のBlogでご紹介したAzure AD ConnectでAzure ADにユーザーを同期します。そして、Azure ADに同期されたユーザーはAzure ADDSに同期され、オンプレミスのユーザーをAzure ADDSでも利用することができます。

しかし、オンプレミスのActiveDirectoryのユーザー情報をAzure ADDSに連携する際にもいくつか制限があります。

|

同期する対象はユーザー(パスワード)とグループ、それに紐付くSIDのみとなり、GPOやコンピューターオブジェクト、OU等は同期対象外となります。

オンプレから同期できるオブジェクトが制限されるため、新規で構築するほうがシンプルな構成かつ、PaaSの利便性の恩恵を受けることができます。

4.まとめ

Azure ADDSはオンプレミスのActiveDirectoryの機能をそのまま利用できるというわけでなく、また、移行についても同期できるオブジェクトは限られており、オンプレミスのActiveDirectoryの機能をそのままPaaS上で利用したいという場合には、執筆時点でのAzure ADDSのサポートしている機能ではまかなえないのが現状です。

ただし、新規にAzure上に仮想マシンを構築し、ドメインで管理したい場合や、小規模ユーザー環境として利用したい場合、メインはSaaSサービスを利用するが、一部IaaSを利用したい等、Azure ADDSを利用することで従来のオンプレでの管理負荷を下げるだけでなく、ドメインサービスのみをすぐに利用することができるなど、メリットは多くあると感じました。

この記事を書いた人

- Azure導入支援デスク 編集部

-

こんにちは!日商エレクトロニクスでは、Microsoft Azure活用に関する有益な情報を皆様にお届けしていきます。Azure移行、データ活用、セキュリティなどに関するお困りごとや、Microsoft Azureに関する疑問点などお気軽にご相談ください。

ブログにしてほしいネタなどのリクエストもお待ちしております。

この投稿者の最新の記事

- 2024年3月27日ブログデータレイクとは? ~DWHとの違い、メリット、活用例などをわかりやすく解説~

- 2024年3月6日ブログデータカタログとは?~機能、導入のメリット、導入方法まで解説~

- 2024年2月19日ブログMicrosoft Azure とは?基本概要、5大メリット、主要サービスを解説

- 2024年2月6日ブログ今さら聞けない「DWH」とは? ~データベースやデータマートとの比較も含めて解説!~