Azure Virtual Desktop(旧 WVD)のセキュリティ強化を具体的に解説!

先日、Azure Virtual Desktop を利用したリモートワークを行う際の、セキュリティ強化策をご紹介させていただきました。

>>AVD(旧WVD)だけじゃダメ?押さえておくべきセキュリティ強化策 5つ

今回は先日のブログの深堀り編という立ち位置で、「既存環境やMicrosoft 365ライセンスを活用したい!」とお考えの方に向けて、AzureとMicrosoft 365の機能だけでどのようなリスクをどのようにカバーできるのか、具体的な対応策をご紹介していきます。

目次

1. AVD(旧WVD)のセキュリティをおさらい

まずは、セキュリティ面でのAVDの得意分野と、企業によってはAVD導入に追加して考えていきたい分野をおさらいしましょう。

AVDの得意分野

- データ漏洩対策

AVD(旧WVD)で対応できるセキュリティ対策は、画面転送というVDIの特性を活かした社外から社内への安全な接続や、デバイス接続の規制によるデータの持ち出し制限が可能になるという点です

AVD導入に追加して考えていきたい分野

- 端末のウイルス感染/ランサムウェア感染

- 機微なデータ損失

- 危険なウェブサイトの閲覧

- 不正アクセス

- 許可していないアプリケーションの増加(インストール)

これらのセキュリティリスクに対処するためには「IDセキュリティ強化」、「データ漏えい対策」、「クライアント環境保護」、「ネットワーク保護」および「ログ管理によるセキュリティ運用」が必要となります。

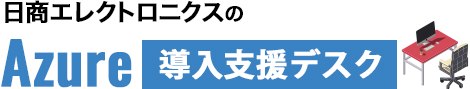

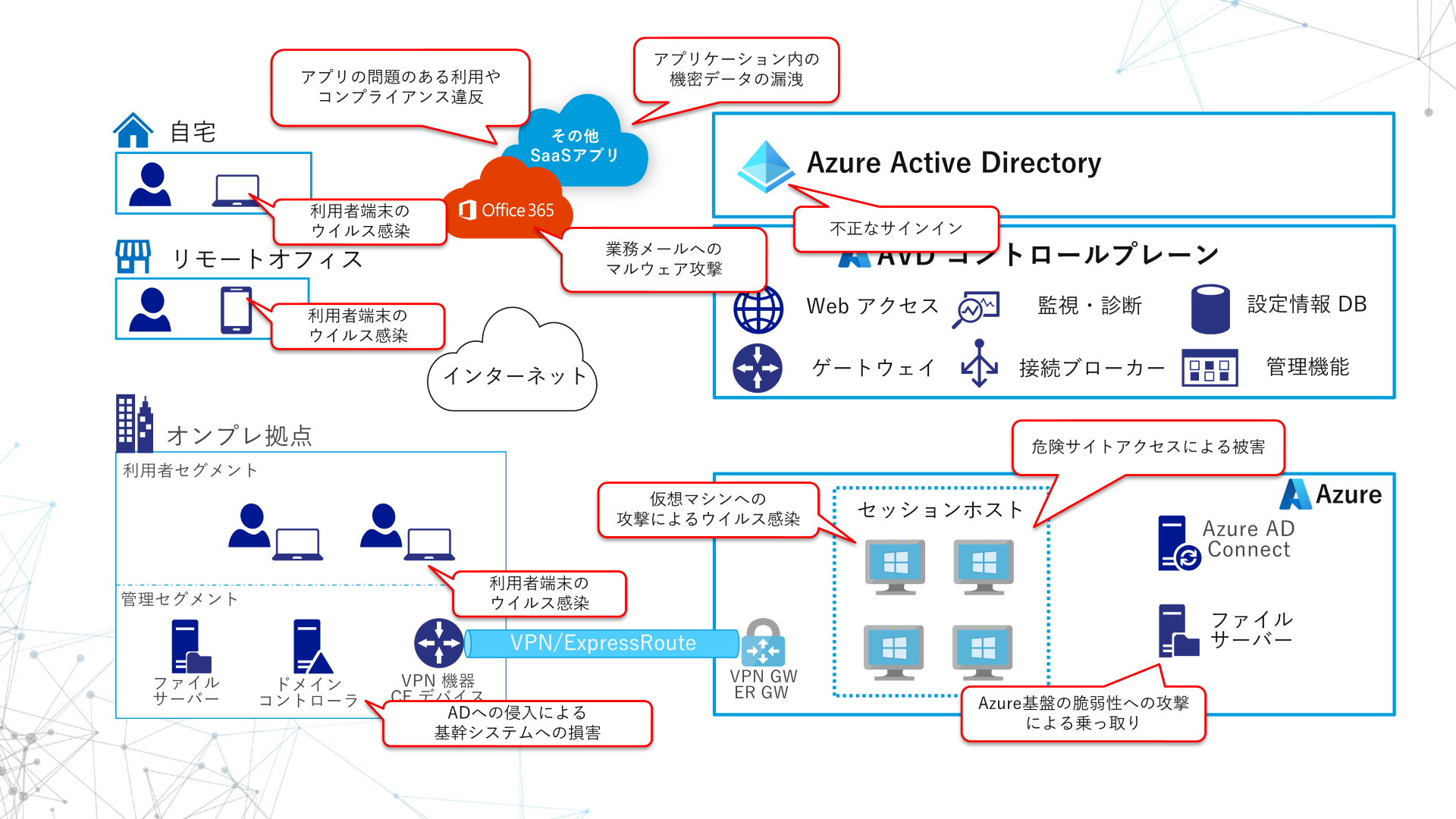

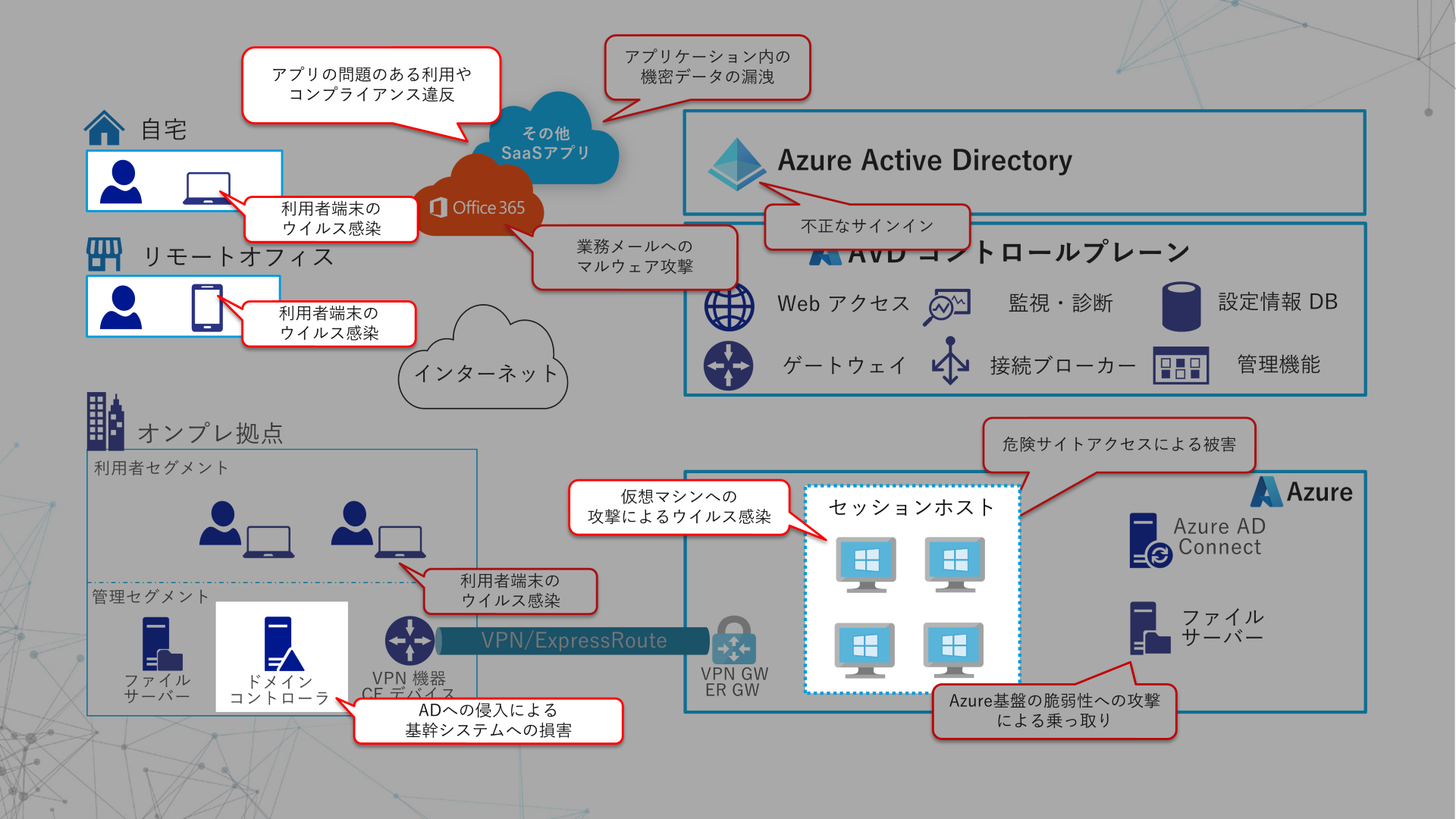

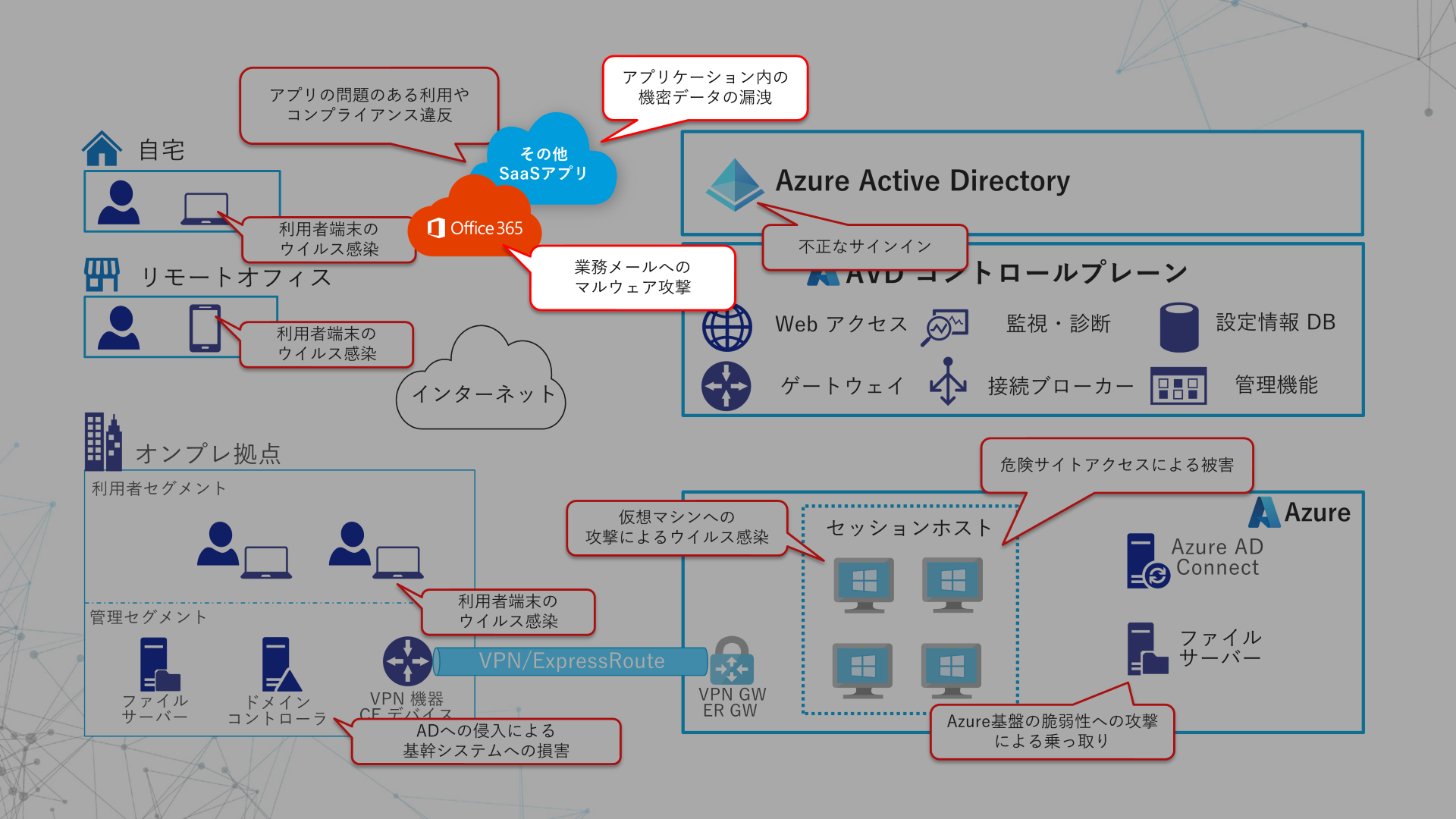

これらを図にすると、下記のようになります。

クライアント(Azure上のデスクトップ)環境、Azure基盤、オンプレミス環境のそれぞれに上記で上げたようなリスクが存在することがわかります。

これらのリスク対策には大きく3つの方向性があります。

① Azure上のセキュリティコンポーネントを取り入れる

② Microsoft 365 E5ライセンスのセキュリティ機能を活用する

③ サードパーティのセキュリティ製品を導入する

本稿では、管理を一括で行えることと機能の重複や漏れがないという2つの観点から、①および②を組み合わせた対策について述べていきます。

2. 守る場所ごとに強化方法を解説

AVDのセキュリティ強化について、今回は”守る場所”ごとに区切って解説していきます。

※課題と対応策がすべてわかったとしても、すべての対応策を実現することは必ずしも得策ではありません。コストや管理負荷との兼ね合いや会社や業務のルールに合わせた対策の強弱付けが必要です。

このことを踏まえながら、以下の説明を読んでいただければと思います。

2.1. Azure基盤の課題とその解決策

まず1つ目はAzure基盤についてです。Azure基盤におけるセキュリティの課題は、以下の3つが代表的なものです。

①Azure AD(Active Directory)への不正侵入

②セッションホストから危険サイトへのアクセス

③Azure基盤の脆弱性攻撃による乗っ取り

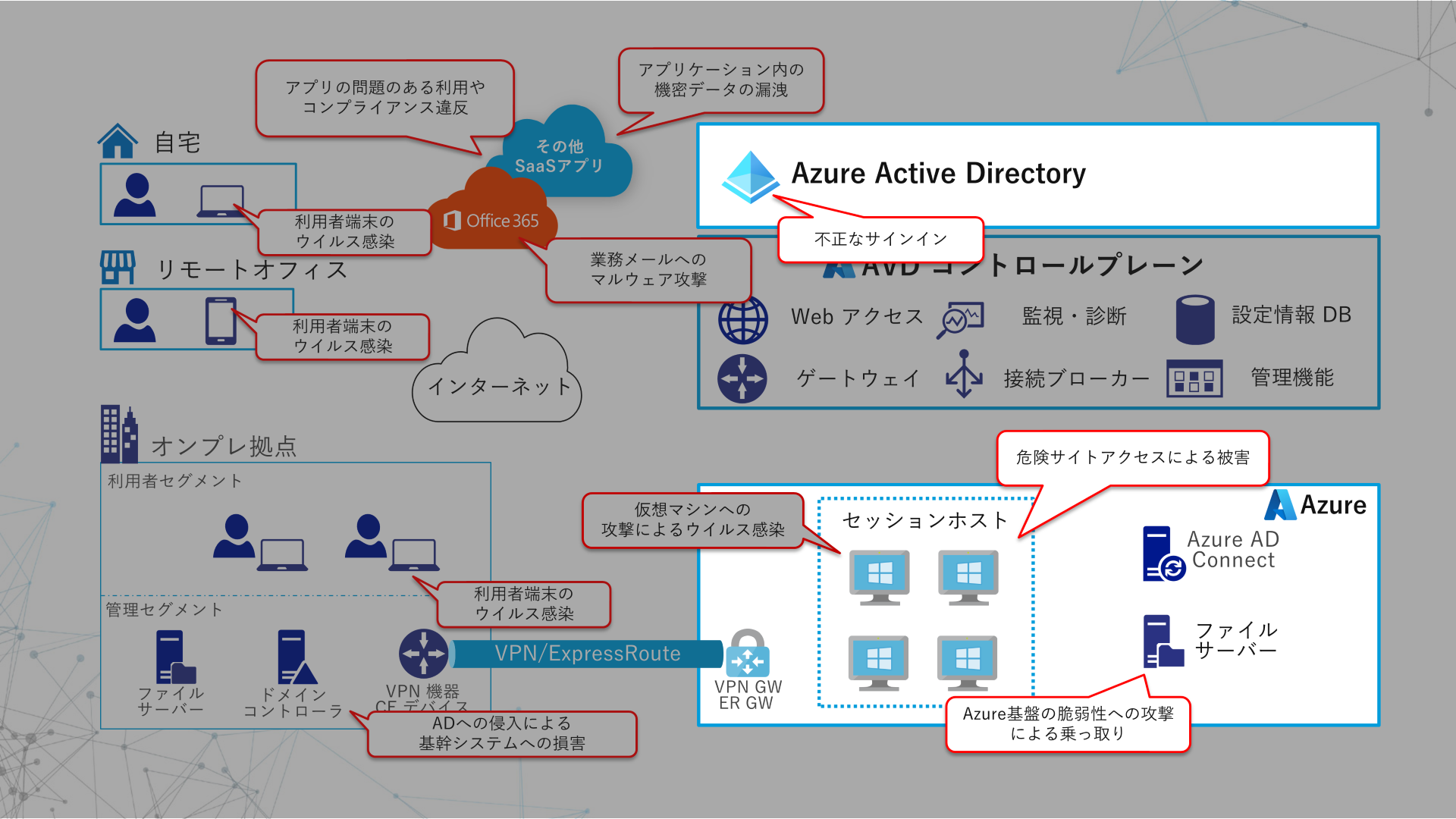

これらは、Microsoft 365 E5とAzureコンポーネントの組み合わせで対策することができます。

①については、Azure AD Identity Protectionで対策できます。

これは、端末とIDの組み合わせでの認証や2要素認証を可能とするツールで、異常を検出した場合はサインインを自動ブロックします。

②、③については、Azure Firewall、Azure Sentinel、Security Centerの組み合わせで対策できます。

またセキュリティ製品ではありませんが、Azure NetApp Filesの導入も対策として有効です

Azure Firewallは通常のファイアウォールと同様の機能の他に、Webフィルタやネットワーク侵入検知などの機能を持つ高度なファイアウォール製品です。

Azure Sentinelは、Azure、Microsoft 365、オンプレミスなどのログ収集し、統合管理する機能を持っています。せっかくログを採取していても分散しているため管理が難しいという問題を回避します。複数ログを用いた相関分析も可能で、危険度が高くすぐに対応すべきインシデントを知ることができ、またそれらに自動対応させることもできます。

<関連ブログ>

>>Azure Sentinel でログ収集・分析基盤を構築してみた① ~Windows セキュリティイベントの収集~

>>Azure Sentinel でログ収集・分析基盤を構築してみた② ~クエリによる脅威検知~

Security Centerは、自社が利用しているAzure環境全体のセキュリティを管理し、スコア付けするツールです。

設定したポリシーに準拠していないAzureコンポーネントを検知し、ポリシーを自動適応することも可能です。

また、ファイルサーバーをAzure NetApp Filesに置き換えることで、ファイルの最新状態を維持することができます。これはPaaSなのでAzure管理に統合することができ、結果としてセキュリティ管理レベルが向上します。

2.2. クライアント環境の課題とその解決策

続いてクライアント環境の課題解決についてです。クライアント環境におけるセキュリティの課題は、以下の3つが代表的なものです。

①利用者端末および仮想マシンのウイルス感染

②アプリケーションの問題のある利用やコンプライアンス違反

③オンプレミスADへの不正侵入

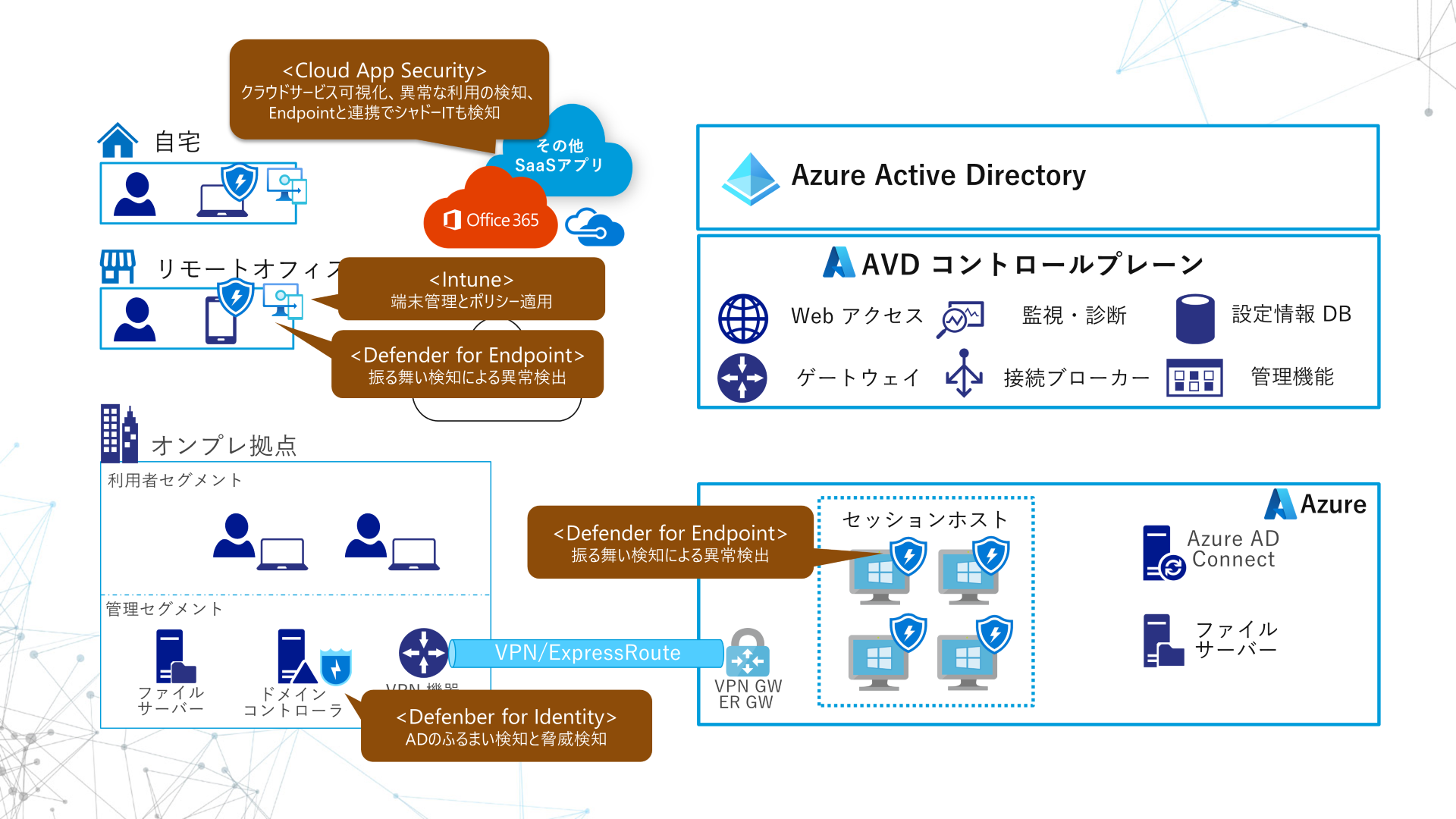

これらについては、Microsoft 365 E5ですべて対策可能です。

①については、IntuneとDefender for Endpointで対策できます。

Intuneは、セキュリティポリシーに準拠していない端末に自動的にポリシーを適用するツールで、脆弱性の高い端末の放置を防ぎます。Defender for Endpointは、攻撃を受けることを前提に、脅威の検知やその後の対応を迅速に実施するツールです。機械学習によって怪しい振る舞いを検知するため未知の脅威にも対応できます。端末のOSに関わらず適用できるのも大きな特長です。

②については、Cloud App Securityで対策できます。

これはクラウドアプリケーションの使用パターンを調査するツールで、法規制や業界標準などコンプライアンス要件を満足しているか評価します。準拠していないアプリケーションや不正の疑いのある活動を検知し、これらに対して機密性の高い文書やデータへのアクセスを制限します。

③については、Defender for Identifyで対策できます。

これはDefender for EndpointのAD版といえる製品で、AD上のログを収集・分析し、異常な行動や通信を検知し、管理者に通知します。ADの資格情報の侵害を早期に検知することで、ラテラルムーブメント(社内環境での感染拡大行動)を防ぎ、侵入されても被害を最小限に食い止めることが可能となります。

2.3. 利用データの課題とその解決策

最後に、利用データの課題解決方法を解説します。利用データにおけるセキュリティの課題は、以下の2つが代表的なものです。

①アプリケーション内の機密データの漏えい

②業務メールへのマルウェア攻撃

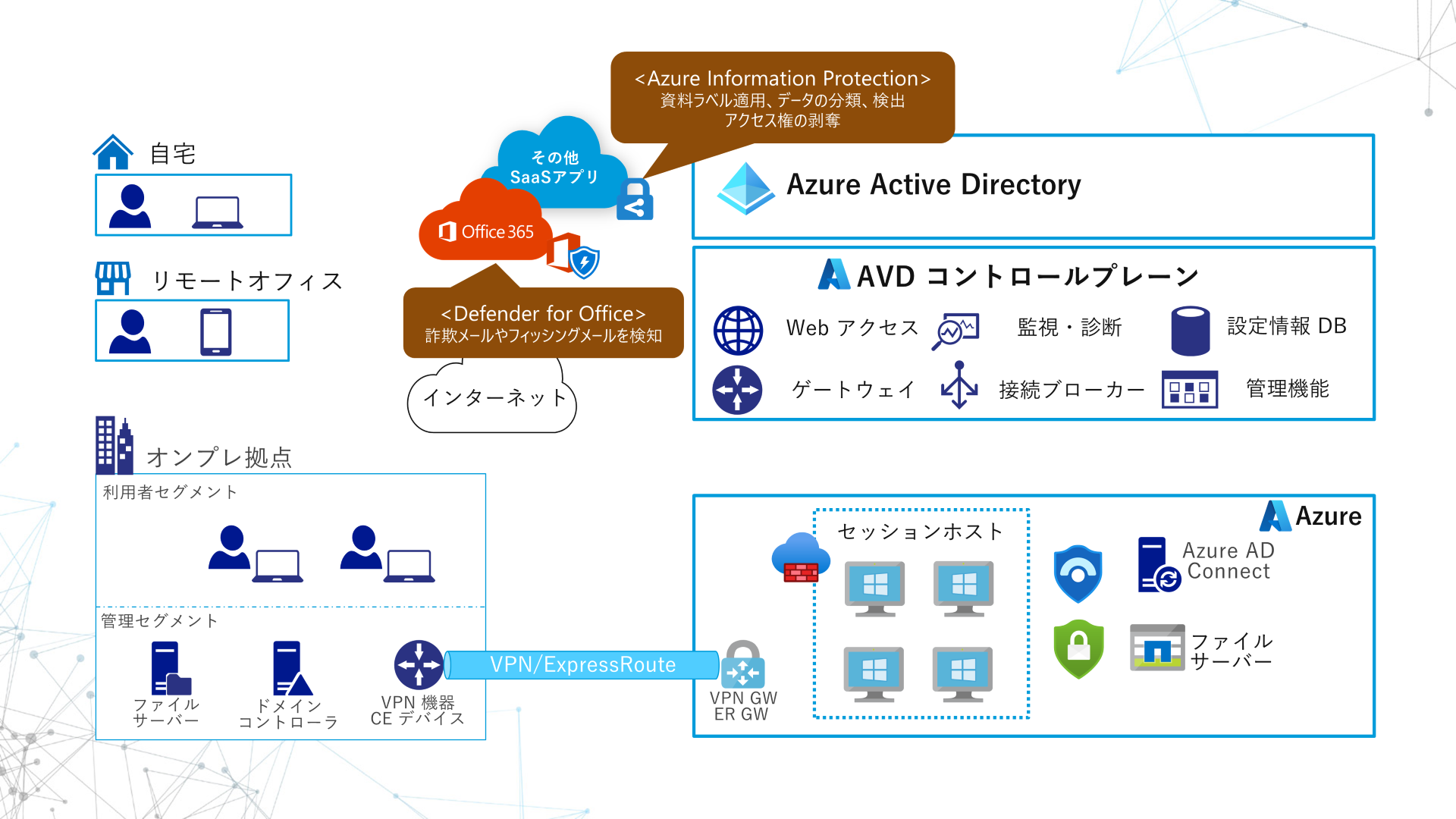

これらについても、Microsoft 365 E5に含まれる機能が有効となります。

①については、Azure Information Protectionで対策可能です。

これは、Officeなどのアプリケーションで作成されたデータを保護するツールです。機密度に基づいたラベルを使用して、データの編集・コピー・印刷・転送・閲覧期間・閲覧権限・編集権限などをユーザー単位で制限します。

②についてはDefender for Officeで対策可能です。

これはフィッシングメールを判定するツールで、なりすまされる可能性のあるユーザーを保護します。たとえばfromアドレスと電子メールソースドメインの不一致によるなりすましメールを検知したり、悪意のアルメールや添付URLからユーザーを保護したりします。企業のポリシーによって保護レベルを変更できるなど柔軟な対応も可能になっています。

3. AVDのセキュリティ強化策を詳しく知る

「マイクロソフト製品だけだと対応できない部分があるのでは?」

「実際にはどのようにセキュリティ強化を実現したのか」

と不安や疑問をお持ち方もいらっしゃるかと思います。

実際、完全閉域網やメール無害化など、マイクロソフト以外の製品との組み合わせを必要とするシチュエーションもあります。

そこで、Microsoftと、VDI分野の権威Citrixのスペシャリストをお招きしAVDのセキュリティ強化について事例を交えてお話しいただく

セミナーを開催いたします。

セキュリティ要件が厳しい「インターネット分離」というシナリオでAzure / AVDのセキュリティを語っていただきます。

インターネット分離に限らず、どのようにセキュリティレベルの高い業務環境を作るのか気になる方にもお役立ていただけるかと思いますのでご興味ございましたらぜひお申し込みください。

\AVDのセキュリティ強化を語る!/

この記事を書いた人

- Azure導入支援デスク 編集部

-

こんにちは!日商エレクトロニクスでは、Microsoft Azure活用に関する有益な情報を皆様にお届けしていきます。Azure移行、データ活用、セキュリティなどに関するお困りごとや、Microsoft Azureに関する疑問点などお気軽にご相談ください。

ブログにしてほしいネタなどのリクエストもお待ちしております。

この投稿者の最新の記事

- 2024年3月27日ブログデータレイクとは? ~DWHとの違い、メリット、活用例などをわかりやすく解説~

- 2024年3月6日ブログデータカタログとは?~機能、導入のメリット、導入方法まで解説~

- 2024年2月19日ブログMicrosoft Azure とは?基本概要、5大メリット、主要サービスを解説

- 2024年2月6日ブログ今さら聞けない「DWH」とは? ~データベースやデータマートとの比較も含めて解説!~